La operación internacional golpea una infraestructura usada para fraude financiero, anonimización criminal y abuso de dispositivos SOHO en 163 países. El caso vuelve a poner el foco sobre los routers domésticos y de pequeñas oficinas como uno de los grandes puntos ciegos de la ciberseguridad actual.

Europol anunció el desmantelamiento de SocksEscort, un servicio de proxy residencial utilizado por ciberdelincuentes para ocultar el origen real de sus conexiones y operar a través de routers domésticos y de pequeñas empresas previamente comprometidos. La acción, desarrollada junto con socios internacionales, se dirigió contra una red que habría explotado más de 369.000 direcciones IP asociadas a dispositivos infectados y que mantenía miles de routers activos dentro de su catálogo comercial.

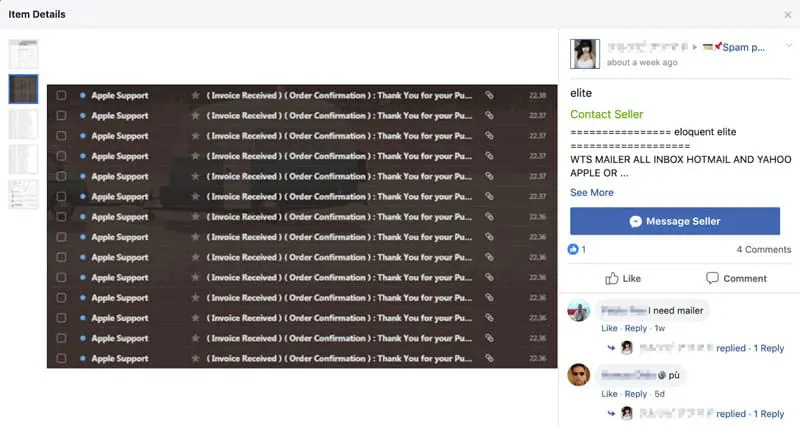

Según el Departamento de Justicia de Estados Unidos, SocksEscort vendía acceso a ese parque de dispositivos comprometidos para que sus clientes pudieran redirigir tráfico malicioso a través de IP residenciales legítimas, dificultando así la atribución de actividades delictivas. Entre los usos documentados figuran el fraude bancario, el compromiso de cuentas de criptomonedas, el fraude contra prestaciones públicas y otras operaciones de cibercrimen con pérdidas millonarias para víctimas en Estados Unidos.

El interés estratégico de este caso va mucho más allá del cierre de una plataforma concreta. SocksEscort representa el modelo de negocio de los llamados malware-powered residential proxies: servicios que convierten equipos comprometidos —en este caso, sobre todo routers SOHO e IoT— en nodos de salida para terceros. Ese tipo de infraestructura permite a actores maliciosos aparentar que su tráfico proviene de hogares o pequeñas oficinas reales, algo especialmente útil para evadir controles antifraude, burlar bloqueos geográficos o lanzar campañas desde direcciones IP con mayor reputación.

Magnus Brunner, Comisario de Asuntos Interiores y Migración de la UE: “Esta operación demuestra la importancia de una estrecha cooperación internacional en la lucha contra la ciberdelincuencia. Cuando las autoridades policiales europeas actúan en colaboración con socios transatlánticos, podemos desmantelar eficazmente las redes delictivas y proteger mejor a nuestros ciudadanos. Europol desempeña un papel fundamental como centro de intercambio de información y cooperación operativa para afrontar con determinación la naturaleza cada vez más global de la ciberdelincuencia.”

Catherine De Bolle, Directora Ejecutiva de Europol: “El cibercrimen prospera gracias al anonimato. Servicios proxy como SocksEscort ofrecen a los delincuentes la cobertura digital necesaria para lanzar ataques, distribuir contenido ilegal y evadir la detección. Al desmantelar esta infraestructura, las fuerzas del orden han interrumpido un servicio que facilitaba el cibercrimen a escala global. Operaciones como esta demuestran que cuando los investigadores conectan los hechos a nivel internacional, la infraestructura detrás del cibercrimen puede quedar expuesta y desmantelada.”

Una red criminal asentada sobre AVrecon

Aunque la noticia de Europol se centra en la operación policial, otras fuentes ayudan a entender la trastienda técnica. Investigaciones previas de Lumen Black Lotus Labs y del periodista Brian Krebs vincularon SocksEscort con AVrecon, un malware para Linux detectado en routers de pequeñas oficinas y hogares. Ese código malicioso llevaba operando de forma sigilosa desde al menos 2021 y fue descrito como una de las mayores botnets recientes orientadas a comprometer routers SOHO.

De acuerdo con esas investigaciones, AVrecon no solo servía para mantener el control remoto de los dispositivos afectados, sino también para alimentar una economía criminal basada en el alquiler de proxies residenciales. En otras palabras: el router comprometido dejaba de ser solo una víctima y pasaba a convertirse en una pieza de infraestructura comercializable dentro del ecosistema delictivo. Esa monetización silenciosa explica por qué este tipo de campañas puede mantenerse durante largos periodos sin llamar demasiado la atención del usuario final.

El alcance de la operación

La nota del DOJ indica que la operación internacional, autorizada judicialmente, incluyó la incautación de decenas de dominios registrados en Estados Unidos y la caída de numerosos servidores de SocksEscort en distintos países. Las autoridades identificaron además la participación coordinada de organismos de Austria, Francia, Países Bajos, Bulgaria y otros socios europeos e internacionales, con apoyo de Europol y Eurojust.

El dato más revelador es que, aunque desde el verano de 2020 SocksEscort habría ofrecido acceso a unas 369.000 IP distintas, en febrero de 2026 todavía listaba alrededor de 8.000 routers infectados disponibles para compra, de los cuales unos 2.500 estaban en Estados Unidos. Eso sugiere una infraestructura dinámica: no una base estática de dispositivos, sino una red viva en la que las infecciones, la rotación de nodos y la disponibilidad comercial cambian con el tiempo.

Por qué importa: el router como eslabón olvidado

Uno de los mensajes más relevantes del caso es que el router doméstico y de pequeña oficina sigue siendo uno de los activos menos protegidos y menos monitorizados de la superficie digital. A diferencia de endpoints tradicionales como portátiles o móviles, estos equipos suelen permanecer años en producción, con firmware desactualizado, credenciales por defecto, interfaces expuestas o configuraciones heredadas que rara vez se revisan.

Eso convierte a los routers SOHO en candidatos ideales para campañas persistentes y silenciosas. El usuario rara vez percibe síntomas claros; en muchos casos, el dispositivo sigue funcionando con aparente normalidad mientras cede parte de su conectividad a terceros. Desde el punto de vista defensivo, el problema es doble: la organización puede no saber que uno de sus enlaces está comprometido y, al mismo tiempo, terceros pueden terminar bloqueando o penalizando el tráfico legítimo procedente de una IP usada en actividades abusivas.

Un mercado que no desaparece con un solo golpe

El desmantelamiento de SocksEscort es importante, pero no significa el fin del mercado de proxies residenciales abusivos. De hecho, en los últimos dos años las autoridades y la industria han actuado contra varias infraestructuras similares. En 2025, por ejemplo, la operación Moonlander golpeó los servicios Anyproxy y 5socks; y en enero de 2026 Google informó de acciones contra redes residenciales vinculadas a IPIDEA y malware en dispositivos comprometidos. La tendencia indica que no se trata de un actor aislado, sino de un segmento criminal completo y rentable.

La evolución reciente también apunta a una profesionalización del modelo. Ya no hablamos solo de botnets creadas para DDoS, sino de infraestructuras híbridas capaces de combinar anonimización, fraude, scraping masivo, abuso publicitario y soporte a otras cadenas delictivas. Por eso, el cierre de un servicio concreto debe entenderse como una interrupción táctica, no como una solución estructural al problema.

Qué deberían revisar empresas, MSP e integradores

Para el tejido empresarial, especialmente pymes y organizaciones con sedes distribuidas, la lección es clara: los equipos de borde no pueden seguir fuera del programa de ciberhigiene. Routers, firewalls pequeños, CPE de operador y dispositivos IoT conectados a redes corporativas deben entrar en inventario, parcheo, rotación de credenciales y monitorización básica. También conviene revisar si existen servicios de administración remota innecesarios, firmware obsoleto, UPnP expuesto o reglas heredadas sin justificación operativa.

En paralelo, los equipos de seguridad y fraude deberían contemplar una lectura más amplia del fenómeno: una IP residencial no siempre es sinónimo de usuario legítimo. El caso SocksEscort refuerza la necesidad de correlacionar señales de comportamiento, fingerprinting, reputación de dispositivos y telemetría de acceso en lugar de confiar únicamente en la “aparente normalidad” de una conexión doméstica. Esa es precisamente la ventaja que explotan estas redes: camuflar actividad maliciosa dentro de tráfico que parece cotidiano.

La caída de SocksEscort supone un éxito relevante para la cooperación internacional contra el cibercrimen y una señal clara de que las autoridades están aumentando la presión sobre el negocio de los proxies residenciales maliciosos. Pero también deja una advertencia incómoda: miles de routers siguen siendo objetivos fáciles, silenciosos y muy rentables para criminales que buscan anonimato, escala y persistencia. En 2026, la seguridad del perímetro ya no empieza en el datacenter ni termina en el endpoint; muchas veces empieza en ese router que nadie revisa.